Ciao gente!

Devo semplicemente condividere questa buona, anzi meravigliosa notizia: abbiamo ottenuto il maggior numero di brevetti di qualsiasi azienda di origine russa negli Stati Uniti nel 2021! E siamo stati un vero fenomeno di tendenza, perché nel 2021 c’è stato un calo del 7,5% nel numero di brevetti registrati nel paese.

“Nell’analisi annuale della classifica dei brevetti pubblicata da IFI Claims Direct, Kaspersky è stata nominata la prima azienda russa brevettata negli Stati Uniti con 43 brevetti pubblicati nel 2021. Nel corso della sua storia l’azienda ha ricevuto 412 brevetti solo negli Stati Uniti, con più di 1200 brevetti in tutto il mondo, tra cui Russia, UE, Cina e Giappone.”

// Comunque: nonostante il calo generale del numero di brevetti rilasciati l’anno scorso, quelli rilasciati per il machine learning e il quantum computing sono aumentati. Questo è solo un rapido promemoria, nel caso non ne foste a conoscenza, di dove questo mondo moderno si sta dirigendo).

Un grande ringraziamento da parte mia a tutto il team del nostro dipartimento IP. Sempre lavorando duramente, lavorando in modo intelligente, e lavorando con successo (ricordate le vittorie contro i patent troll, e le vittorie antitrust contro Microsoft e Apple?) E un grande ringraziamento anche ai nostri sviluppatori che hanno inventato le nostre tecnologie che battono il mondo in primo luogo – e non è un’iperbole di marketing senza senso: la nostra tecnologia vince nei test indipendenti più di qualsiasi altra. Oh yeah!

Questa super notizia sui nostri brevetti mi ha fatto pensare… Perché non diamo un’occhiata più da vicino ai nostri successi di brevetto del 2021, non solo quanti, ma anche quali, dove, come e quando? Sì, perché no? Dopo tutto, i miei post sui brevetti in passato sono stati popolari. Sarà anche un bel complemento alla mia rassegna del 2021…

Va bene. Ci siamo!…

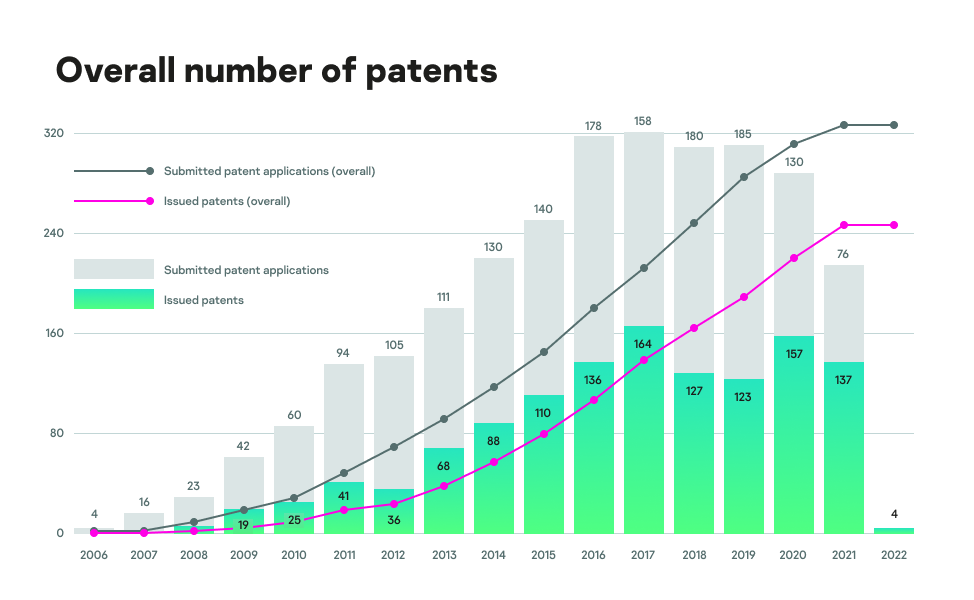

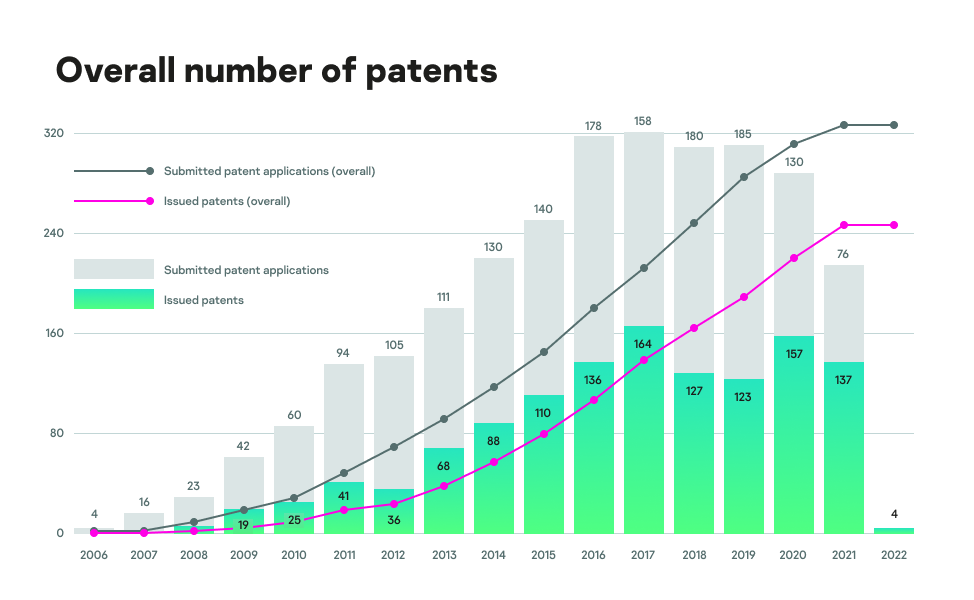

Nel 2021 abbiamo ottenuto 137 brevetti e ne abbiamo richiesti altri 76. Questo porta il nostro totale a 1240 brevetti e 392 domande. Ecco queste cifre aggiunte al nostro grafico storico dei brevetti:

Ecco la situazione della nostra attività brevettuale dell’anno scorso:

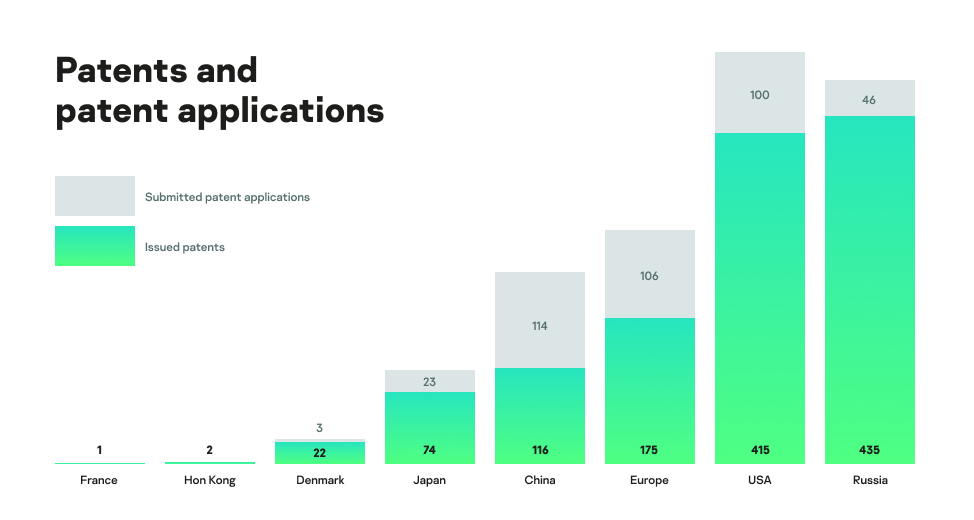

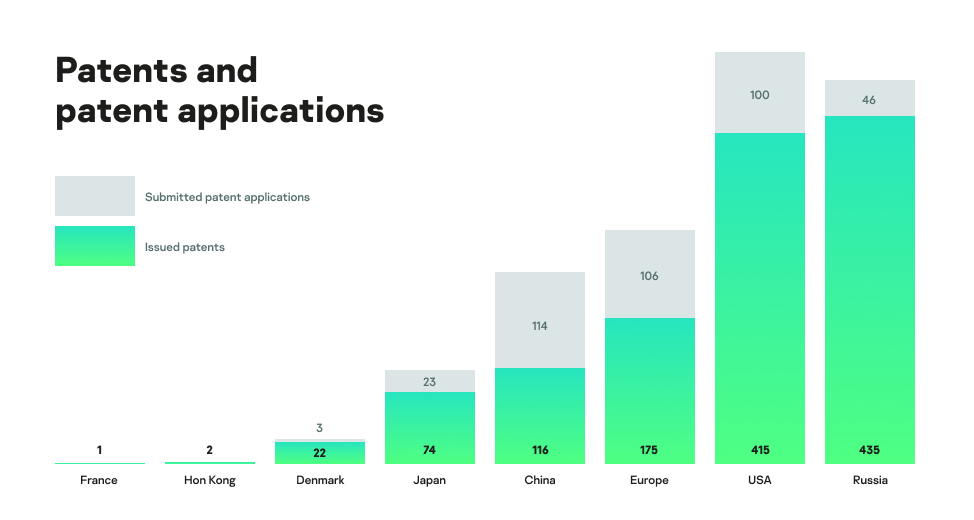

Ed ecco i totali del nostro portfolio e la diffusione geografica complessiva:

Ora diamo un’occhiata ai principali sotto-settori che i nostri brevetti coprono (il settore è la cybersecurity nel suo complesso) ->

(*) CIP = Protezione delle infrastrutture critiche

(*) CIP = Protezione delle infrastrutture critiche

Quindi, cosa c’è da sottolineare?

In primo luogo, che l’AI machine learning è una tendenza globale. E non solo nei portfolio di proprietà intellettuale, ma nella tecnologia in generale. L’apprendimento automatico in un certo senso ingigantisce la conoscenza esperta degli esseri umani; aggiunge un sollevamento pesante, ad alto volume, che gli esseri umani da soli non sarebbero mai in grado di fare nei tempi brevi che i computer riescono a fare. Quindi è la competenza umana + apprendimento automatico + Big Data (ossia, HuMachine) che forma la sinergia che ti protegge da più di 380.000 nuovi programmi dannosi ogni giorno! In secondo luogo, l’Internet delle Cose (IoT) e la protezione delle infrastrutture critiche (CIP). Il primo si sta sviluppando a una velocità pazzesca, vedendo case, bollitori, aspirapolvere, frigoriferi, ecc, ecc, tutti collegati a Internet. La cybersecurity spesso passa in secondo piano nella progettazione del kit IoT, quindi interveniamo per aiutare a rendere sicuro il tutto. C’è una situazione simile con il CIP, ma per una ragione diversa: per esempio, i sistemi di automazione industriale legacy si stanno connettendo a Internet, ma con una marcata riluttanza a introdurre la cybersecurity allo stesso tempo, a causa di un conservatorismo innato (se funziona, non toccarlo).

E infine, ci sono altre due direzioni interessanti sul grafico. C’è la tecnologia antidrone, il nuovo e molto promettente business di tenere a bada i fastidiosi droni. E c’è l’anti-ransomware: mentre il resto dell’industria della cybersecurity sta facendo in modo abissale nella lotta contro questo flagello (in grado di proteggere solo contro il 50% dei ransomware, se è così, come dimostrato in test indipendenti), noi non potremmo fare meglio, letteralmente (100%!). Quindi forse non è una sorpresa che abbiamo già 13 brevetti nel nostro portafoglio e 17 brevetti in sospeso per le tecnologie ransomware. E ce ne saranno altri!

In conclusione, brevi descrizioni dei brevetti pionieristici più interessanti che abbiamo registrato nel 2021 (e comunque: la ‘hit-parade’ del 2020 è proprio qui).

US11175976: “Sistema e metodo di generazione di dati per il monitoraggio di un sistema cyber-fisico per la determinazione precoce delle anomalie”. Questa tecnologia può essere applicata anche al di fuori dei limiti della sicurezza informatica, per garantire la continuità dei processi produttivi nel loro complesso. Fondamentalmente aiuta a prevedere errori o azioni non autorizzate nei sistemi cyber-fisici. Maggiori dettagli su questa tecnologia, che noi chiamiamo MLAD, qui.

US11170103: “Metodo di rilevamento dei file dannosi che resistono all’analisi in un ambiente isolato”. Analisi comportamentale avanzata legata alla sandbox su una macchina virtuale. Questa tecnologia “under the hood” è utilizzata nelle nostre soluzioni sandbox, KATA, e EDR/MDR.

US11005880: “Sistema e metodo per bloccare un attacco informatico su un mezzo di trasporto“. Dal momento che le auto al giorno d’oggi sono più computer che automobili (ricordate Die Hard 4?!), le loro ECU devono essere protette, è la tecnologia a farlo.

E questo è tutto per il vostro aggiornamento K-brevetti-2021, gente. Restate al sicuro e protetti, e questo vale anche per i vostri dispositivi digitali, che siano in tasca, in auto o in azienda!