giugno 9, 2020

Quale gruppo di hacker sta attaccando la vostra rete aziendale? Non tirate a indovinare… verificate!

Circa quattro anni fa, la cybersicurezza è diventata una pedina della geopolitica. I politici di tutti i partiti e di tutte le nazionalità si incolpano a vicenda per ostili operazioni di spionaggio informatico e, allo stesso tempo (sembra ironico ma non lo è) gli strumenti informatici (armi) in loro possesso per attaccare altri paesi diventano ogni giorno più potenti. Nel fuoco incrociato delle baruffe geopolitiche ci sono le compagnie indipendenti di sicurezza informatica, che hanno le capacità e il coraggio di smascherare questa pericolosissima buffonata.

Perché tutto ciò? È tutto molto semplice…

In primo luogo, utilizziamo ancora il termine fresco/romantico/sci-fi/Hollywood/glamour “cyber'”, coniato quando è sorto questo fenomeno. Un aggettivo che fa vendere, non solo prodotti ma anche notizie. Ed è popolare, anche tra i politici: una comoda distrazione, data la sua popolarità e il suo essere di moda, quando c’è bisogno di un elemento per sviare l’attenzione su altro, il che può accadere spesso.

In secondo luogo, il mondo “cyber” è molto tecnico, la maggior parte della gente non lo capisce. Di conseguenza i media, quando trattano di qualcosa a riguardo e cercano sempre più click sulle loro storie, sono in grado di pubblicare di tutto, anche quando si tratta di notizie non del tutto vere (o completamente false), pochi lettori se ne accorgono. Quindi. quello che si ottiene sono un sacco di storie sui giornali che affermano che questo o quel gruppo di hacker di questo o quel paese è responsabile di questo o quel cyber attacco imbarazzante, costoso, dannoso e scandaloso. Ma si può credere a tutto questo?

In generale, è difficile capire in cosa credere. Alla luce di quanto detto, è davvero possibile attribuire con precisione la responsabilità di un attacco informatico?

La risposta va divisa in due parti:

Dal punto di vista tecnico, i cyberattacchi possiedono una serie di caratteristiche particolari, ma un’analisi imparziale del sistema può stabilire solamente quanto un attacco sembri opera di questo o quel gruppo hacker.

Tuttavia, che il gruppo hacker possa appartenere alla sotto-unità di intelligence militare 233, al National Advanced Defense Research Projects Group, o alla Joint Strategic Capabilities and Threat Reduction Taskforce (nessuno di questi nomi esiste, potete evitare di cercare su Google), è un aspetto politico, e qui la probabilità di manipolazione dei fatti è vicina al 100%. Si passa da conclusioni tecniche, basate su prove accurate a.… predire il futuro. Ed è un compito che lasciamo alla stampa, ne stiamo alla larga. Nel frattempo, curiosamente, la percentuale di “api politiche” che si immergono nel miele della sicurezza informatica più pura e che si basa sui fatti, cresce a dismisura con l’avvicinarsi di importanti eventi politici, proprio come quello che si terrà tra cinque mesi!

Quindi sì, l’attribuzione politica è qualcosa che noi evitiamo. Ci atteniamo all’aspetto tecnico: è nostro dovere ed è ciò che facciamo come azienda. E lo facciamo meglio di chiunque altro, oserei aggiungere modestamente. Teniamo d’occhio tutti i grandi gruppi di cybercriminali e le loro operazioni (più di 600), e non prestiamo alcuna attenzione a quale potrebbe essere la loro affiliazione politica. Un ladro è un ladro, e dovrebbe andare in carcere sempre. Ora, finalmente, a più di 30 anni da quando mi sono avventurato in questo “gioco”, dopo aver raccolto senza sosta così tanti dati sui crimini digitali, ci sentiamo pronti a condividere quello che abbiamo in mano, a fin di bene.

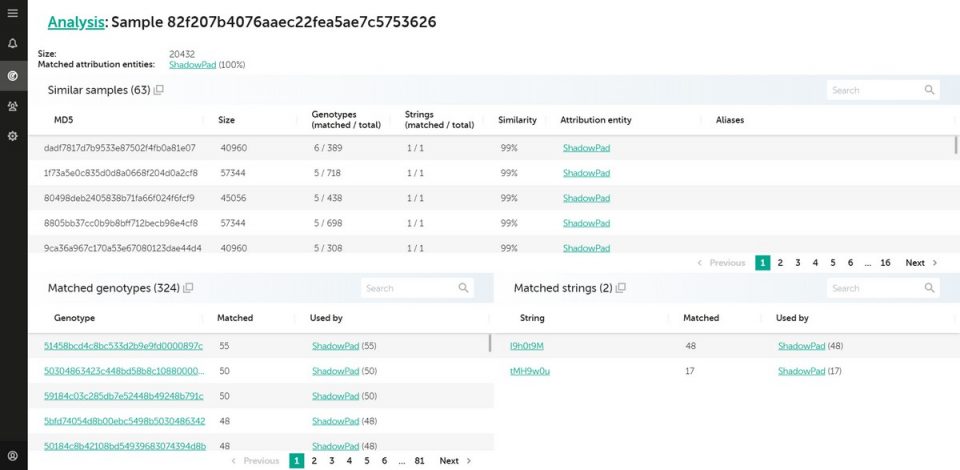

Abbiamo lanciato un nuovo fantastico servizio rivolto agli esperti di sicurezza informatica. Si chiama Kaspersky Threat Attribution Engine. Analizza i file sospetti e determina da quale gruppo di cybercriminali proviene un determinato attacco informatico. Conoscerne l’identità rende molto più facile la lotta: è possibile prendere decisioni informate sulle contromisure, elaborare un piano d’azione, definire le priorità e, nel complesso, è possibile dare una risposta adeguata all’incidente con un rischio minimo per l’azienda.